Quando uno smartphone entra in fascicolo: copia forense, catena di custodia e deposito della prova digitale tra civile e penale

- yurilucarini

- 15 apr

- Tempo di lettura: 6 min

Prospettiva nel Penale:

Quando mi chiedono una “copia del telefono”, la prima risposta è quasi sempre una domanda: “copia di che cosa, e per farci cosa?”. Perché copia forense non è backup. Il backup serve a ripristinare; la copia forense serve a cristallizzare. In teoria l’orizzonte è l’immagine bit-per-bit: una replica del contenuto digitale del supporto tale da consentire verifiche di integrità e ripetibilità.

La NIST, parlando di preservazione dell’evidenza digitale, descrive l’immagine come una duplicazione digitale che, se gestita correttamente, permette di lavorare su copie senza consumare l’originale.

Sul mobile, però, questo orizzonte si scontra con la cifratura e con i limiti pratici. Non sempre si può fare una “fisica” completa; spesso si lavora con acquisizioni logiche o di file system, talvolta integrandole con dati sincronizzati in cloud, quando disponibili e pertinenti. Il punto non è la purezza dell’”etichetta”, ma la difendibilità del metodo: NIST, nelle sue linee guida sulla mobile device forensics, tratta l’intero ciclo – dalla preservazione al reporting – proprio per ricordare che ogni scelta deve poter essere spiegata e ripercorsa.

Dentro una buona acquisizione finiscono spesso gli elementi che, nei fascicoli, diventano centrali: messaggi con timestamp, allegati multimediali, cronologie di chiamate, rubriche, talvolta geolocalizzazioni e artefatti applicativi. Ma c’è un secondo livello, meno evidente e molto più importante: ciò che consente di ricostruire il come. Log dell’operazione, versioni software, parametri, report generati dallo strumento, condizioni del dispositivo al momento della raccolta. Se questo strato manca, la prova esiste, sì, ma è come una fotografia senza negativo: guardabile, contestabile.

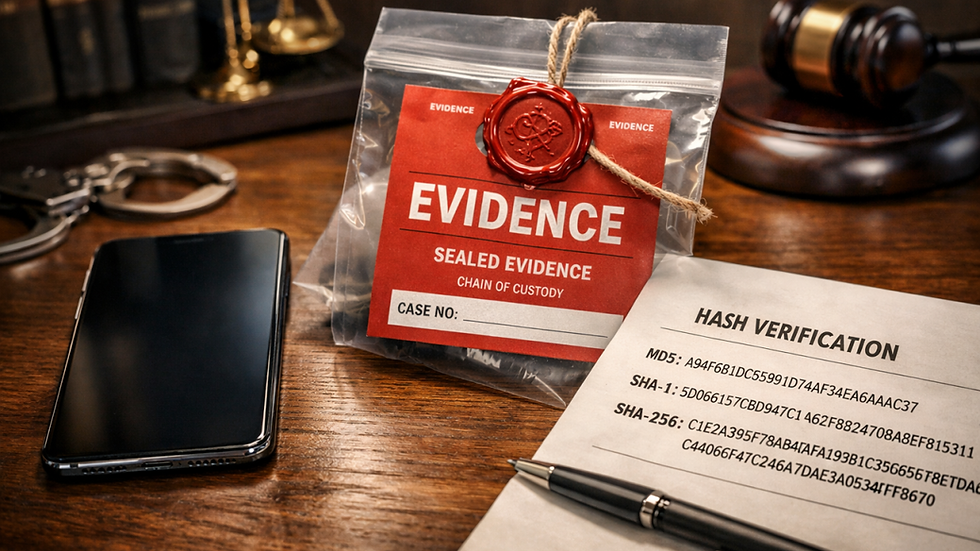

La catena di custodia, in questo senso, non è una formula rituale: è la storia amministrativa dell’oggetto-prova. Chi lo ha preso in carico, quando, dove è stato conservato, che cosa è stato fatto e da chi. SWGDE insiste sulla documentazione contemporanea e sull’idea che la chain of custody debba accompagnare l’evidenza per tutta la vita del caso, includendo passaggi di mano e identificazione di chi ha avuto possesso.

Qui si innestano gli hash. Non come formula magica, ma come sigillo: se cambia un solo bit, cambia l’impronta. NIST raccomanda di "hashare" immagini e oggetti digitali con funzioni approvate e di conservare gli hash in modo sicuro e verificabile nel tempo. Il Secure Hash Standard di NIST è il riferimento tecnico per la famiglia SHA, inclusa SHA-256. Detto in modo semplice: l’hash è il punto in cui la prova digitale smette di chiedere fiducia e inizia a offrire controllo.

Finché restiamo in laboratorio, tutto sembra sotto controllo. Il problema nasce quando la copia deve diventare “deposito”. Una copia forense di smartphone può facilmente diventare enorme, mentre i canali telematici – in penale come in civile – sono progettati per atti e allegati di dimensione limitata. Da qui due errori speculari: provare a farci stare tutto e perdere settimane contro limiti tecnici, oppure rinunciare e depositare solo screenshot, confidando che nessuno guardi sotto la superficie.

La soluzione più realistica è lavorare per strati. Nel telematico entra ciò che serve a leggere e a decidere: una relazione chiara, un report di acquisizione, estratti pertinenti e contestualizzati, gli hash, un indice che spieghi cosa esiste e come può essere verificato. Il resto – l’immagine integrale e i container/cartelle forensi – resta preservato su supporto fisico sigillato e tracciato, pronto per l’eventuale verifica o per una consulenza. Questo “doppio binario” non è una furbizia: è un modo per tenere insieme la leggibilità richiesta dal giudice e la verificabilità richiesta dal contraddittorio.

In penale, questa architettura a strati è ancora più utile perché la contestazione tecnica può diventare strategia difensiva. E anche quando si ragiona in termini di prova documentale digitale, una parte della giurisprudenza di legittimità ha ricondotto messaggi WhatsApp e SMS alla categoria dei “documenti” e ne ha ammesso l’acquisizione anche tramite riproduzione fotografica, secondo una sintesi riportata in una fonte in inglese. È un appiglio utile, ma non sostituisce la prudenza: la riproduzione fotografica descrive un contenuto, non la sua storia. E se la storia diventa il bersaglio della difesa, lo screenshot spesso non basta.

Se c’è una regola pratica che ho visto funzionare, è questa: decidere la forma della prova all’inizio, non alla fine. Perché lo smartphone non è un allegato; è una memoria che può essere riscritta. E la differenza tra prova e racconto, di solito, nasce dal metodo.

Prospettiva civile, deposito e “differenze”

Nel civile la tecnica non sparisce, ma cambia la luce. Una ricostruzione comparata sul diritto della prova in Italia ricorda che l’art. 116 c.p.c. impone al giudice di valutare le prove secondo prudente apprezzamento, salvo diversa previsione di legge. In pratica, nel civile vince spesso la prova che regge nel complesso, che non crolla alla prima domanda, che non costringe il giudice a un atto di fede. Ed è un paradosso: proprio perché lo smartphone è familiare, si tende a trattarlo con una confidenza che in aula può diventare pericolosa.

In questo spazio vivono screenshot, stampe, esportazioni native di chat, registrazioni. E vive la logica delle riproduzioni informatiche: quando nessuno disconosce, il gioco è semplice; quando qualcuno disconosce, improvvisamente tutto si sposta. Ordine dei messaggi, completezza, metadati, autenticità, attribuzione. A quel punto la prova “facile” diventa fragile, e la fragilità, nel civile, si paga in credibilità e spesso in tempi: perché si finisce dentro richieste di verifiche tecniche, istanze istruttorie aggiuntive, e talvolta una CTU che nessuno aveva previsto.

È qui che la copia forense diventa una forma di prevenzione del contenzioso, più che una gara di tecnica. Non garantisce che la controparte smetta di contestare, ma cambia la posizione: chi attacca deve confrontarsi con log, hash, catena di custodia, e con una relazione che spiega perché quella selezione è verificabile. NIST, quando parla di mobile device forensics, include esplicitamente reporting e validazione: non è un capitolo accessorio, è parte del metodo.

C’è poi un problema di linguaggio. Un container/cartella forense è spesso inutilizzabile per chi non lo apre con strumenti specialistici; uno screenshot è spesso troppo “povero” per reggere una contestazione seria. Il punto, ancora una volta, è stratificare. L’estratto deve essere leggibile: trascrizione, contesto, riferimenti temporali, indicazione della fonte e del dispositivo. Il livello tecnico deve essere difendibile: report di acquisizione, hash, log, descrizione dello strumento e delle versioni. Il livello “archivio” deve restare disponibile: l’immagine completa o la copia forense, custodita e richiamabile. È un equilibrio delicato, perché si deposita sempre per un lettore che non è tecnico, ma ci si difende sempre contro qualcuno che tecnico lo è.

Sul versante deposito, anche nel civile il telematico è la regola, ma non è un contenitore infinito. La digitalizzazione dei procedimenti e delle comunicazioni è ormai un dato strutturale, e la cornice dell’e-Justice Portal rende bene la direzione europea: più canali digitali, più standardizzazione, più scambi elettronici. Ma i limiti tecnici del telematico restano: non è un sistema progettato per digerire volumi enormi. Per questo, anche nel civile, la gestione “oversized” richiede soluzioni ibride: nel telematico entra ciò che orienta (relazione, report, estratti), mentre il supporto fisico conserva ciò che consente la verifica (immagine completa), con hash indicati e catena di custodia documentata.

Un esempio tipico, senza sceneggiature: una causa di diffamazione o di concorrenza sleale in cui il cuore è una sequenza di messaggi in un gruppo. Se deposito solo screenshot, sto chiedendo fiducia sulla selezione. Se deposito solo un report tecnico, rischio che il giudice non capisca la storia. La strada più solida è mettere i due livelli in dialogo: estratto leggibile, ancorato a un’acquisizione documentata, con hash e riferimenti. In questo modo il giudice può leggere, e la controparte può verificare. E se verifica, almeno la discussione avviene sul merito, non sul sospetto.

La differenza con il penale, alla fine, è più di ritmo che di sostanza. In penale la contestazione tecnica tende a essere più aggressiva perché può produrre effetti processuali più netti; nel civile la contestazione tecnica tende a erodere credibilità. Ma in entrambi i mondi la regola è la stessa: la prova digitale non vive di “sembrare autentica”, vive di poterlo dimostrare.

Nel quadro italiano attuale, tanto nel civile quanto nel penale, l’avvocato si muove dentro un paradosso: il deposito è ormai strutturalmente “telematico”, ma la prova digitale più seria è spesso “ingombrante” per definizione. Nel penale, il regime di telematizzazione (articolato anche tramite il D.M. n. 206/2024 e le sue scadenze di transizione) spinge il difensore verso canali digitali come regola generale, salvo le ipotesi in cui il deposito possa avvenire con modalità non telematiche. Allo stesso tempo, le specifiche tecniche richiamate nella prassi fissano limiti dimensionali per singolo file e per deposito complessivo che rendono materialmente impossibile caricare una copia forense “specchio” di uno smartphone da 1TB. Nel civile, le regole tecniche del PCT e i vademecum operativi chiariscono che, oltre certe soglie (e soprattutto quando un singolo file non è scindibile), occorre ricorrere al deposito fisico in cancelleria su supporto informatico. Proprio qui, però, entra la cautela che fa la differenza: anche quando la consegna materiale è prevista come via d’uscita, presentare un’istanza al giudice per autorizzare e “governare” il deposito presso la cancelleria — indicando hash, modalità di conservazione, copia per le controparti e collegamento con l’indice depositato telematicamente — riduce il rischio di contestazioni sull’iritualità, rafforza la catena di custodia e rende più lineare la gestione del contraddittorio, evitando che un limite tecnico si trasformi in un incidente processuale.

Per riassumere : un’acquisizione proporzionata e difendibile; documentare ogni passaggio; generare e custodire hash; scrivere una relazione-mappa; depositare per strati, tenendo insieme leggibilità e verificabilità. Ed è sorprendente quanto, seguendo questa traccia, le discussioni in udienza diventino più corte e meno emotive.

Copia forense valida significa, prima di tutto, prova meno attaccabile: integrità verificabile, catena di custodia tracciata, metodo raccontabile. Non è un tecnicismo: è una forma di igiene processuale.

Yuri Lucarini Informatico Forense – Criminologo

Commenti